Статья посвящена первой линии обороны от тотальной слежки за пользователем в сети. Допустим мы пользователь сети интернет (как неожиданно), используем браузер и операционную системе с настройками конфиденциальности по умолчанию, какими данными мы делимся ?

Рассмотрим утечку данных, на простом примере поискового запроса:

Кроме самого запроса, компании получают ещё сопутствующую информацию, которой гораздо больше самого запроса. Это сведения о вашем местоположение, ваш пол-возвраст (исходя их аналитики, либо по кукам, где вы оставляли какие-либо сведения о себе) и в целом ваш цифровой отпечаток. Так же ставятся новые куки (cookies) в браузер, благодаря которым облегчается ваша идентификация на других сайтах.

Бывали забавные случаи, когда жена ищет подарок для меня в другой комнате, а я тем временем листаю инстаграм и мне выскакивает мой будущий подарок в рекламе 🙂

Это Facebook получил сведения через цепочку посредников и предоставил релевантную рекламу, на основе “моих” интересов. А мы просто сидим под одной домашней сетью Wi-Fi.

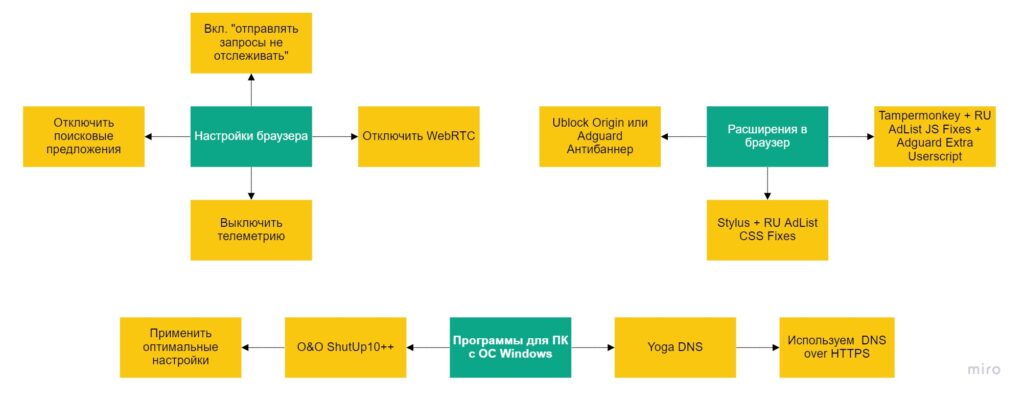

Переходим к обороне наших запросов на компьютере.

В настройках браузера рекомендую отключить телеметрию — это какие-то обезличенные технически данные, различные рекомендации, отключить WebRTC и включить запрос «не отслеживать». Что это нам даст?

В телеметрии, несмотря на обезличенность данных, все равно высылается информация как-то с вами связанная, WebRTC безбожно сливает ваш IP, ну а запрос «не отслеживать» не факт, что работает, но пусть будет включен.

Так же оставлю в качестве рекомендаций еще несколько советов по улучшению приватности, но они имеют свои отрицательные стороны:

Включить в настройках браузера очистку куки (cookies) при выходе их браузера. Это усложнит вашу идентификацию сторонним ресурсам и положительно повлияет на анонимность запросов, но логины и пароли в браузере придется заполнять каждый раз.

Отключить Smart Screen при использовании браузера Edge. Smart screen проверяет ссылки на безопасность, но для этого отправляет данные о посещаемых страниц в Microsoft.

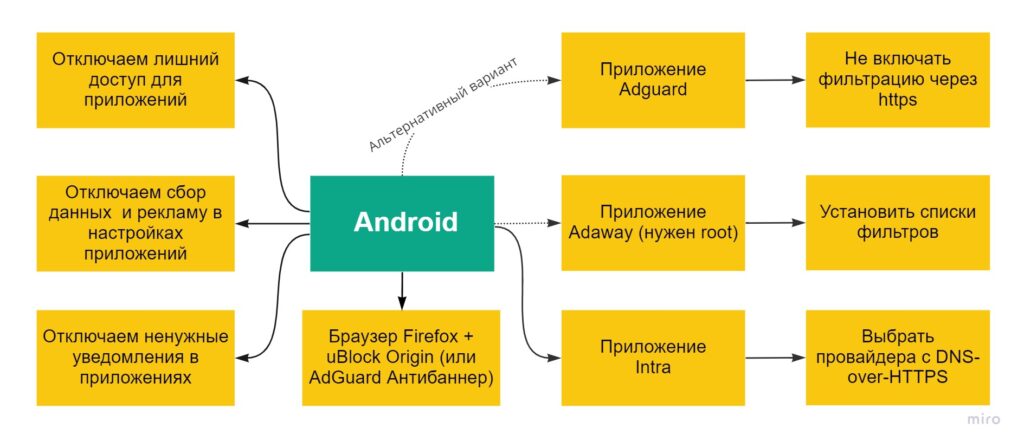

Защищаем свою приватность на Android.

Базовая защита — это зашифровать трафик посредством DNS over HTTPS (DoH), через приложение Intra, либо введя в настройках смартфона и WI-FI сетей (в случае, если смартфон позволяет это сделать). Так же на этом уровне хорошо режется реклама и аналитика на стороне сервера, т.е. к вам трафик идет уже почищенный.

По шифрованию трафика DNS кстати, будет отдельная статья. Возможности этой технологии, просто огромные!

Приложение Adguard и Adaway в целом уже будут не особо нужными, если чистить трафик через DNS, например на стороне Adguard или собственном сервере DNS. Но в целом, оба продукта очень достойные и их можно использовать отдельно и вместе с защитой DNS.

Ну и очень важно выдавать только необходимые для работы разрешения приложениям, чтобы шпионажа было как можно меньше.

Если есть вопросы, пишите в комментариях.